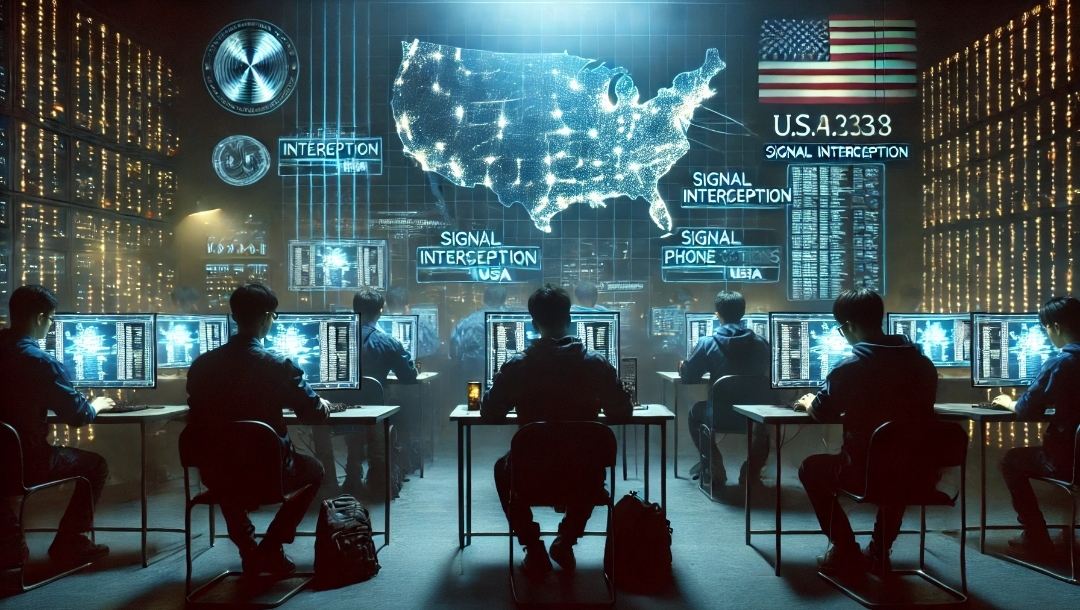

Di recente, alcuni gruppi criminali legati alla Cina hanno lanciato un attacco informatico su larga scala contro i principali fornitori di banda larga statunitensi, tra cui Verizon, AT&T e Lumen Technologies.

Questa violazione potrebbe aver esposto informazioni sensibili provenienti dai sistemi utilizzati per le richieste di intercettazione autorizzate dal tribunale.

Il governo degli Stati Uniti continua le indagini sull’attacco informatico della Cina

Secondo un rapporto esclusivo del Wall Street Journal del 5 ottobre, questa attività di attacco informatico legata alla Cina è stata guidata da un gruppo noto come “Salt Typhoon”.

L’attacco è stato scoperto qualche settimana fa e ha preso di mira grandi quantità di traffico Internet, colpendo aziende come Verizon, AT&T e Lumen Technologies, che servono milioni di clienti e aziende americane. Anche alcuni provider più piccoli al di fuori degli Stati Uniti potrebbero essere stati colpiti.

Una delle maggiori preoccupazioni riguardo a questa violazione è che potrebbero aver avuto accesso ai sistemi utilizzati dal governo federale per le intercettazioni telefoniche autorizzate dal tribunale.

Le intercettazioni telefoniche consentono alle forze dell’ordine e alle agenzie di intelligence di monitorare legalmente le comunicazioni private, solitamente per indagini su un crimine dopo che tutte le tecniche investigative hanno fallito. I dati raccolti da queste agenzie sono spesso altamente classificati, rendendo questa violazione potenzialmente molto pericolosa.

Secondo il rapporto, non è ancora chiaro se anche i sistemi utilizzati per la sorveglianza dei servizi segreti stranieri siano stati esposti agli attacchi.

È importante notare che le aziende che producono apparecchiature di rete e telefoniche devono seguire determinati standard legali per “l’intercettazione legale”, che consentono ai governi di monitorare legalmente le comunicazioni (ad esempio, CALEA negli Stati Uniti e gli standard ETSI in Europa).

Tuttavia, nonostante queste normative, gli sforzi per rilevare e prevenire usi dannosi, come la sorveglianza non autorizzata o l’hacking, spesso non riescono a fronteggiare i potenziali danni che queste vulnerabilità possono causare.

https://platform.twitter.com/embed/Tweet.html?dnt=true&embedId=twitter-widget-0&features=eyJ0ZndfdGltZWxpbmVfbGlzdCI6eyJidWNrZXQiOltdLCJ2ZXJzaW9uIjpudWxsfSwidGZ3X2ZvbGxvd2VyX2NvdW50X3N1bnNldCI6eyJidWNrZXQiOnRydWUsInZlcnNpb24iOm51bGx9LCJ0ZndfdHdlZXRfZWRpdF9iYWNrZW5kIjp7ImJ1Y2tldCI6Im9uIiwidmVyc2lvbiI6bnVsbH0sInRmd19yZWZzcmNfc2Vzc2lvbiI6eyJidWNrZXQiOiJvbiIsInZlcnNpb24iOm51bGx9LCJ0ZndfZm9zbnJfc29mdF9pbnRlcnZlbnRpb25zX2VuYWJsZWQiOnsiYnVja2V0Ijoib24iLCJ2ZXJzaW9uIjpudWxsfSwidGZ3X21peGVkX21lZGlhXzE1ODk3Ijp7ImJ1Y2tldCI6InRyZWF0bWVudCIsInZlcnNpb24iOm51bGx9LCJ0ZndfZXhwZXJpbWVudHNfY29va2llX2V4cGlyYXRpb24iOnsiYnVja2V0IjoxMjA5NjAwLCJ2ZXJzaW9uIjpudWxsfSwidGZ3X3Nob3dfYmlyZHdhdGNoX3Bpdm90c19lbmFibGVkIjp7ImJ1Y2tldCI6Im9uIiwidmVyc2lvbiI6bnVsbH0sInRmd19kdXBsaWNhdGVfc2NyaWJlc190b19zZXR0aW5ncyI6eyJidWNrZXQiOiJvbiIsInZlcnNpb24iOm51bGx9LCJ0ZndfdXNlX3Byb2ZpbGVfaW1hZ2Vfc2hhcGVfZW5hYmxlZCI6eyJidWNrZXQiOiJvbiIsInZlcnNpb24iOm51bGx9LCJ0ZndfdmlkZW9faGxzX2R5bmFtaWNfbWFuaWZlc3RzXzE1MDgyIjp7ImJ1Y2tldCI6InRydWVfYml0cmF0ZSIsInZlcnNpb24iOm51bGx9LCJ0ZndfbGVnYWN5X3RpbWVsaW5lX3N1bnNldCI6eyJidWNrZXQiOnRydWUsInZlcnNpb24iOm51bGx9LCJ0ZndfdHdlZXRfZWRpdF9mcm9udGVuZCI6eyJidWNrZXQiOiJvbiIsInZlcnNpb24iOm51bGx9fQ%3D%3D&frame=false&hideCard=false&hideThread=false&id=1842599208257224847&lang=it&origin=https%3A%2F%2Fwww.techopedia.com%2Fnews%2Fu-s-wiretaps-may-have-been-compromised-by-major-cyber-attack-from-china&sessionId=ad9fd7f7510a90527c3162cfd9387e631d790681&siteScreenName=techopedia&theme=light&widgetsVersion=2615f7e52b7e0%3A1702314776716&width=550px

Il governo degli Stati Uniti, insieme ad esperti privati di sicurezza informatica , sta continuando a indagare sulla portata complessiva dell’attacco nel tentativo di determinare quanti dati abbiano osservato o rubato e se siano state sottratte informazioni sensibili.

Anche Microsoft e altre aziende di sicurezza informatica stanno esaminando la violazione per comprendere la reale portata dell’intrusione e il tipo di dati a cui potrebbe essere stato effettuato l’accesso.

Questa violazione solleva serie preoccupazioni perché potrebbe rivelare operazioni di sorveglianza sensibili del governo degli Stati Uniti. Mentre le indagini proseguono, il governo degli Stati Uniti e gli esperti di sicurezza informatica stanno lavorando duramente per ridurre al minimo i danni causati dall’attacco e per prevenire futuri incidenti come questo.

Seguici anche su:

@INSTAGRAM https://www.instagram.com/hackerpunk2019/

@LINKEDIN https://www.linkedin.com/company/hackerpunk

@FACEBOOK https://www.facebook.com/hackerpunk2019

@EBOOK

https://amzn.eu/d/6dcujGr

@EBOOK (English version)

https://amzn.eu/d/0yu1ldv

@YOUTUBE https://www.youtube.com/channel/UCiAAq1h_ehRaw3gi09zlRoQ